Bir Telefon Nasıl Hacklenir: Hacker'ların Kullanımı Ortak Teknikleri ve Yöntemleri

Telefon hackleme, kullanıcının bilgisi veya rızası olmadan bir telefona erişim kazanma işlemidir. Bununla birlikte, bilgisayar korsanları bilgilerinizi çalabilir ve sosyal medya veya bankacılık olsun tüm hesaplarınıza erişebilir. Cihazınız tehlikeye atıldığında, dijital dünyanızın her yönü kontrol edilebilir ve telefonunuzun her köşesine erişilebilir.

Bilgisayar korsanları ekranınızı görebilirken, gerçekte, her şeyin nerede olduğunu bilecekleri için gerçekten hiçbir şey görmeleri gerekmez. Fotoğraflarınızın nereye kaydedildiğini, şifrelerinizin depolandığını ve tüm hassas dosyaların nerede günlüğe kaydedildiğini bilirler.

Bir cep telefonuna hacklemek, kötü amaçlı yazılım, kimlik avı veya güvenlik kusurlarından yararlanma gibi yöntemleri içerir. Bilgisayar korsanları erişim kazandıktan sonra, kişisel verileri çalmak, cihazı kontrol etmek ve kullanıcı gizliliğinden ödün vermek de dahil olmak üzere yaygın eylemler yapabilirler.

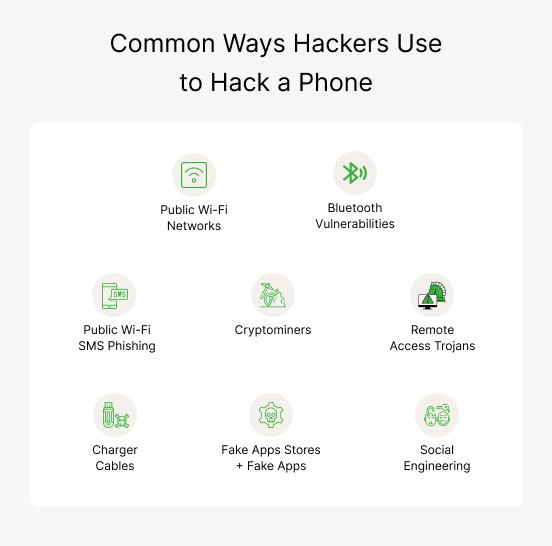

Hackerların kullanma yolları aşağıdadır

Genel Wi-Fi ağları

Genel Wi-Fi ağları Kullanıcılar herhangi bir şifre olmadan genel ağlara bağlanabilir. Ancak, bilgisayar korsanları sahte sıcak noktalar kurarak ve paket koklama araçları kullanarak bu ücretsiz ağlardan yararlanabilir. Bu, telefon etkinliklerini gözetlemelerine ve şifreler ve kredi kartı bilgileri gibi hassas bilgileri çalmalarını sağlar. Yetkisiz erişim ve kontrol elde etmek için cihazlara kötü amaçlı yazılım da kurulabilir.

Bluetooth güvenlik açıkları (bluesnarfing)

Bluesnarfing, siber suçluların Bluetooth aracılığıyla bir cep telefonunu hackleyebileceği bir siber saldırıdır. Bilgisayar korsanları, kişiler, mesajlar ve dosyalar gibi hassas verileri çalmak için zayıf veya güvenli olmayan Bluetooth bağlantılarından yararlanır. Bluesnarfing, kullanıcı Bluetooth'u açtığında ve aralıktaki herhangi bir cihazla keşfedilebilir hale getirdiğinde meydana gelir. Bir hacker bunu telefonla eşleştirebilir, bu da bu yöntemi sağduyulu ve tehlikeli bir veri hırsızlığı haline getirir

SMS Kimlik avı

SMS kimlik avı veya "smaching", bilgisayar korsanlarının güvenilir kuruluşlardan gelen sahte metin mesajları gönderdikleri bir tür siber etkinliktir. Bu mesajlar, şifreler ve kişisel bilgiler gibi hassas bilgiler için bağlantılar veya istekler içerir. Bir kullanıcı, bunun gerçek olduğunu düşünerek bağlantıları tıklayabilir ve bilgi sağlayabilir. Ancak, bilgisayar korsanları verileri çalarak kimlik hırsızlığı ve mali kayıp riskini artırır.

Kriptominerler

Kriptominasyon, kötü amaçlı uygulamalar veya kimlik avı bağlantıları aracılığıyla kripto para madenciliği yazılımını gizlice yükleyerek bir cep telefonunu kesmek için kullanılır. Kurulduktan sonra, kripto madencisi dijital para birimlerini çıkarmak için telefonun işleme gücünü kullanır. Bu, cihazın kaynaklarını boşaltarak aşırı ısınmaya, pilin tükenmesine ve yavaş performansa neden olur. Kurban genellikle farkında değilken, bilgisayar korsanı, tehlikeye atılan cihaz kullanılarak çıkarılan kripto para biriminden elde ediyor.

Uzaktan Erişim Truva atları

Uzaktan Erişim Truva atları (sıçanlar), bilgisayar korsanlarının bir kurbanın telefonuna yetkisiz erişim elde etmek için kullandığı kötü niyetli programlardır. Bu programlar, kurban meşru görünen kötü amaçlı bir oyun, uygulama veya ek indirdiğinde cihaza girer. Kurulduktan sonra, sıçanlar gizlice çalışır, bilgisayar korsanlarının etkinliklere göz atmasına, hassas bilgiler çalmasına ve ek kötü amaçlı yazılım yüklemelerine izin verir.

Sosyal Mühendislik

Sosyal mühendislik, bireylerin gizli bilgileri ifşa etmek veya telefonlarına erişim sağlamak için kandırıldığı siber bir faaliyettir. Bilgisayar korsanları güvenilir kişiler veya otorite rakamları olarak poz verir ve kurbanları parolalarını, pimlerini veya diğer hassas verileri paylaşmak için kandırmak için kimlik avı ve taklit gibi taktikleri kullanırlar. Hacker, bir hackleme uygulaması yüklemek ve verileri kötüye kullanmak için kurbanın telefonuna erişebilir.

Enfekte USB/şarj cihazı kabloları

Enfekte USB veya Şarj Cihazları, Kötü Amaçlı Yazılım Gömülü Telefonları kesmek için kullanılır. Kablo bir telefona bağlandığında, casus uygulamasını dağıtabilir ve cihaza erişim sağlayabilir. Bu, bilgisayar korsanlarının veri çalmasına, etkinliği izlemesine ve hatta telefonun kontrolünü uzaktan ele geçirmesine olanak tanır. Bu kablolar normal olanlarla aynı görünür ve çoğu kullanıcıyı aldatabilir, ancak bu siber saldırı o kadar yaygın değildir.

Sahte Uygulamalar Mağazaları + Sahte Uygulamalar

Sahte uygulama mağazaları ve sahte uygulamalar, kullanıcıları casus yazılımları indirmek için yanıltarak telefonları kesmek için kullanılır. Bu sahte platformlar ve uygulamalar meşru olanları taklit eder ve gizli kötü amaçlı yazılım içerir. Kurulduktan sonra, gizli program telefonun güvenliğini tehlikeye atarak veri ihlallerine veya yetkisiz cihaz kontrolüne yol açabilir.

Telefonumun saldırıya uğramış olup olmadığını nasıl bileceğim?

Bilgisayar korsanları, şirketler her güncellemede geri dönen ve güvenlik açıklarını kapatmaya çalışırken birisinin telefonunu hacklemenin en son yollarını arayabilir.

Telefonunuza erişmek için birden fazla yöntem ve sofistike araç kullanacak ve cihazınızda olağandışı davranış ve etkinliklere neden olacaklar. Bunun etkili sayaçlarını anlamak istiyorsanız, bir telefonu nasıl hackleyeceğinizi bilmek, telefonunuzun kırıldığını belirten açık işaretleri tespit etmenize yardımcı olabilir.

Saldırdığınız bazı işaretler şunlardır:

Ben. Apple Kimliğinize veya Google Hesabınıza erişemezsiniz

Telefonun saldırıya uğradığını gösteren Apple Kimliğinize veya Google hesabınıza erişemezsiniz. Siber suçlular genellikle sizi kilitlemek için hesap kimlik bilgilerini değiştirir ve kişisel verileri ve bilgileri kullanırken kontrolü kurtarmanızı önler.

ii. Çevrimiçi hesaplarınıza giriş yapamıyorsunuz

Birden fazla çaba telefonun saldırıya uğradığını gösterdikten sonra bile, çevrimiçi hesaplarınızda oturum açamazsınız. Siber suçlular şifreleri değiştireceği ve hesaplara erişmenizi engelleyeceğinden cihaz tehlikeye girer.

III. Talep etmediğiniz 2FA kodları alırsınız

İki faktörlü kimlik doğrulama (2FA) kodları, bir bilgisayar korsanı giriş bilgilerinize eriştiğinde ve güvenliği atlamaya çalıştığında tetiklenir. Talep etmediğiniz 2FA kodları alacaksınız, bu da birisinin cep telefonunu nasıl hackleyeceğini ve hesaplarınıza girmeye çalıştığını gösteriyor.

IV. Galerinizde garip fotoğraflar ve videolar buluyorsunuz

Telefonunuza yetkisiz erişimin bir belirtisi galeride fotoğraf ve video bulmaktır. Birinin cep telefonu kamerasını hacklemek, bilgisayar korsanlarının ustalaşması ve kameranın kontrolünü ele geçirmek ve bilginiz olmadan fotoğraf ve video çekmek için kullandıkları ilk şeylerden biridir. Bu multimedya daha sonra cihaza kaydedilir.

v. Belirli uygulamaları sürekli olarak bırakmanız veya kapatmanız gerekir

Telefonda yüklenen hack uygulamaları, belirli yüklü uygulamaların düzensiz davranmasına ve aniden çökmesine neden olabilir. Sürekli etkinlik olmadan bile ortaya çıkan uygulamaları bırakmanız gerektiğini fark edeceksiniz.

Telefonunuzdan bir bilgisayar korsanını kaldırabilir misiniz?

Evet, özel yazılım araçlarını kullanarak bir bilgisayar korsanını telefonunuzdan kaldırabilirsiniz. Ancak, bunları çıkarmak yeterli olmayabilir. Telefonun ne kadar süreyle saldırıya uğradığını ve ne kadar kişisel bilgiler ve ayrıntıların kullanıldığını bilemeyebilirsiniz. Bilgisayar korsanları, erişim kazandıklarında ve sizden farkında olmadan aradıkları tüm bilgileri topladıktan sonra hızlı çalışırlar.

Hacker'ları telefonumdan nasıl kaldırabilirim?

Şimdi büyük soru geliyor - bir hacker'ı telefonumdan nasıl kaldıracağım. Birçok insanın düşündüğü bir şeydir, ancak nereden başlayacağınızı bilmek tüm farkı yaratabilir. Ancak endişelenmeyin, bu özel adımlar ve çözümler bilgisayar korsanını kaldırmanıza ve telefonunuzun kontrolünü yeniden kazanmanıza yardımcı olabilir.

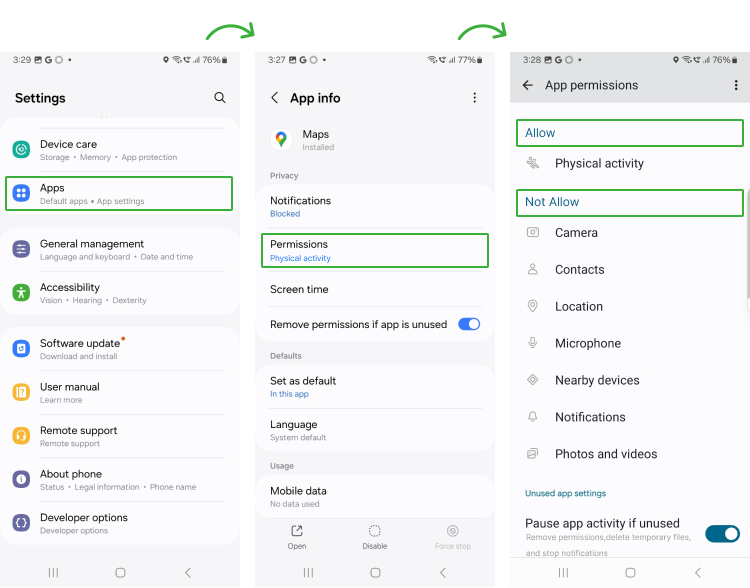

A. Uygulama izinlerini inceleyin

Uygulama izinlerini gözden geçirmek, uygulamaların yalnızca gerekli verilere ve özelliklere erişebilmesini sağlayarak bilgisayar korsanlarının kaldırılmasına yardımcı olur. Cihazda herhangi bir şey yapmak için uygulama izinleri kazanmakla başlar.

İzinleri düzenli olarak kontrol ederek ve ayarlayarak, şüpheli veya gereksiz uygulamalara verilen erişimi tanımlayabilir ve iptal edebilirsiniz. Bu, yetkisiz veri erişimi ve potansiyel kötü amaçlı yazılım sömürüsü riskini azaltır.

Uygulama izinlerini incelemek için, Ayarlar> Uygulamalar> İzinler> İzin Verilmez/İzin Verilmez.

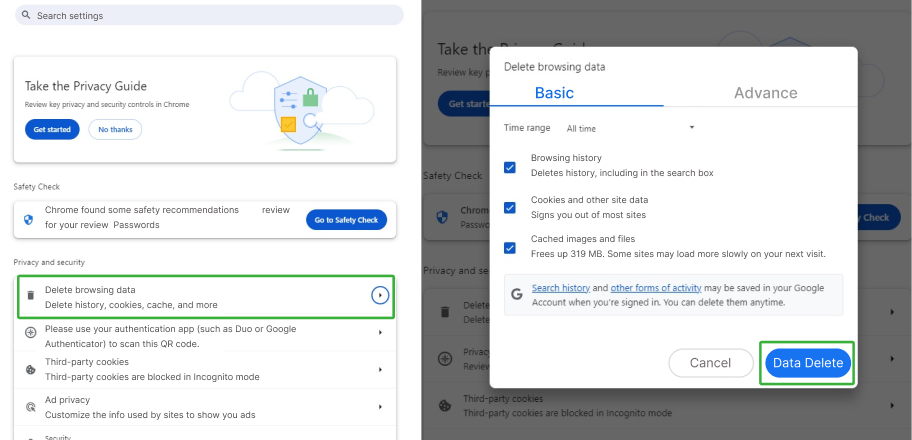

B. Temiz önbellek

Riskli web siteleri veya bağlantıları açarsanız kötü amaçlı yazılım kolayca sızar. Önbelleği düzenli olarak temizlemek, Web tarayıcısına girdiğiniz hassas bilgileri kullanabilen potansiyel olarak kötü amaçlı kodları veya komut dosyalarını kaldırmanızı sağlar.

Önbelleği temizlemek için:

Google Ayarlarını Aç> Gizlilik ve Güvenlik> Tarama Geçmişini Sil> Verileri Sil

C. Bilmediğiniz uygulamaları kaldırın

İndirmeyi hatırlamadığınız uygulamaları kontrol etmek ve kaldırmak için yüklü uygulamaları sık sık inceleyin. Büyük olasılıkla, bu uygulamalar veri çalmak için casus yazılım yüklemek ve birinin telefonuna hacklemek için tasarlanmıştır. Bu uygulamaların kaldırılması, yetkisiz erişim riskini azaltacak ve telefonun güvence altına alınmasını sağlayacaktır.

D. Bulaşıcı olmayan cihazları Bluetooth'tan kaldırın

Siber suçluların, cihazlarla eşleştirmek, verileri engellemek ve güvenlik açıklarını sömürmek için Bluetooth'u kullandıkları bilinmektedir. Bilgisayar korsanları, kişilerden mesajlara ve e -postalara kadar telefonda depolanan tüm bilgilere erişebilir. Bluetooth bağlantısını devre dışı bırakmak ve tanımadığınız tüm bağlantıları kaldırmak daha iyidir.

E. Bir antivirüs kullanın

Popüler bir antivirüs kullanmak, telefondan herhangi bir casus programını tespit ederek, karantinaya çıkararak ve ortadan kaldırarak hack tehditlerini kaldırır. Gelişmiş antivirüs yazılımı her türlü kötü amaçlı yazılım, virüs ve casus uygulamaları için tarar ve gerçek zamanlı koruma sağlar. Ayrıca güvenlik açıklarını tanımlamanın, yetkisiz erişimi engellemenin ve bir hacker'ı telefonunuzdan kaldırmanın en etkili yoludur.

F. Jailbreak'leri/Kökleri Kaldır

Cihazdaki varsayılan güvenlik ayarlarını kaldırdıkları için herhangi bir telefon için köklendirme ve jailbreak önerilmez. İşlem, telefonun garantisini geçersiz kılar ve kötü amaçlı aktörlerin birisinin telefonunu hacklemesini nispeten kolaylaştırır, telefondaki veriler kolayca kullanılabilir ve yanlış kullanılabilir, bu nedenle telefonu fabrika ayarlarına geri yüklemek gerekir.

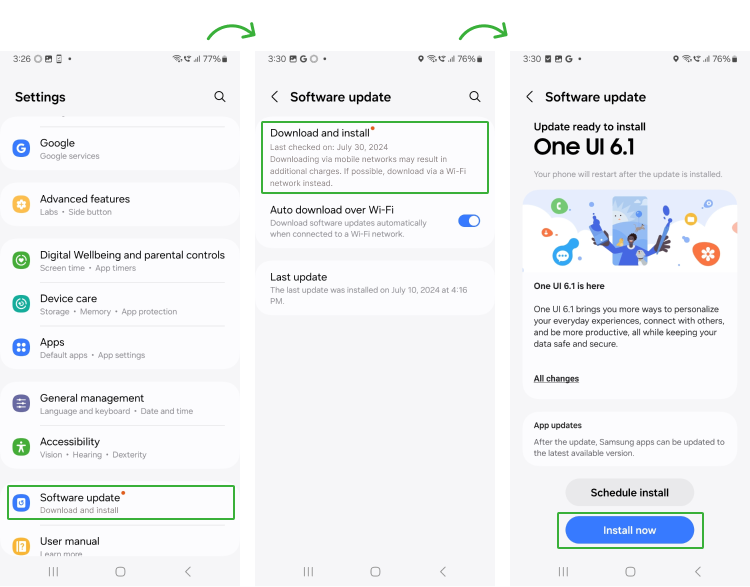

G. Telefonunuzu güncelleyin

Dijital tehdit temsilcileri, kötü amaçlı yazılım yüklemek için eski yazılım sürümlerindeki güvenlik açıklarını belirleme eğilimindedir. Telefonun güncellenmesi, herhangi bir hackleme uygulamasının kullanılmasını önleyen güvenlik yamaları ve hata düzeltmeleri içerdiğinden esastır. Her zaman güncellemeler olup olmadığını kontrol edin ve telefonu sabitlemek için yükleyin.

Telefon güncellemesini kontrol etmek için:

Ayarlar> Yazılım Güncellemesi> İndir ve Yükle> Şimdi Yükle

H. Şüpheli Dosyaları Sil

Bazen, güvenilir olmayan kaynaklardan dosya veya uygulamalar indirmek de bazı şüpheli dosyalar yükler. Bu dosyalar göze çarpmayan görünebilir, ancak sistem yapılandırmasını gizlice değiştirebilen, verileri çalabilen ve etkinliği izleyebilen kötü amaçlı yazılım içerir. Bu dosyaları tanımlamak ve silmek için cihazın dahili güvenlik taramasını veya antivirüsünü kullanabilirsiniz.

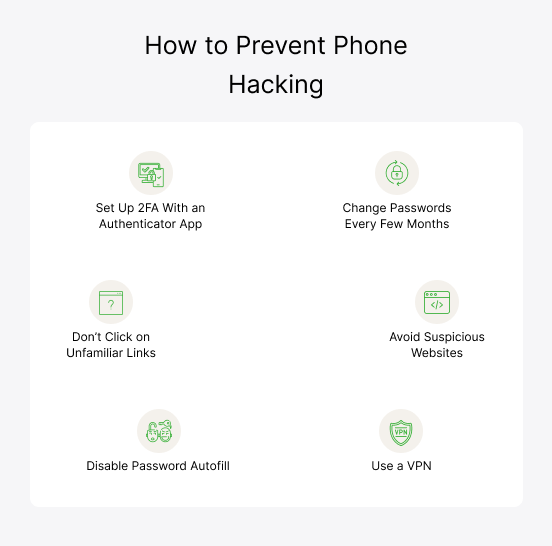

Birinin telefonunuzu hacklemesini nasıl önleyebilirim

Hacker'ları bir kez çıkarmış olsanız bile cihazınız tamamen bağışık değildir. Bilgisayar korsanları, tekrar bir telefona hacklenmede cazip olabilir ve hatta başarılı olabilir. Aşağıdaki ipuçlarını izleyerek telefonunuzun ve verilerinizin güvenli kalmasını sağlamanız gerekir.

I. Şifreleri birkaç ayda bir değiştirin

Bilgisayar korsanları her zaman zaman içinde değiştirilmemiş zayıf şifrelerden yararlanmak istiyorlar. Hackleme şansını en aza indirmenin en iyi yollarından biri, şifreleri düzenli olarak değiştirmektir. Ayrıca harf, sembol ve sayıların bir kombinasyonunu kullanarak güçlü bir şifre ayarlamanız gerekir. Ayrıca, birden çok hesap için aynı şifreleri kullanmaktan kaçınmanız gerekir.

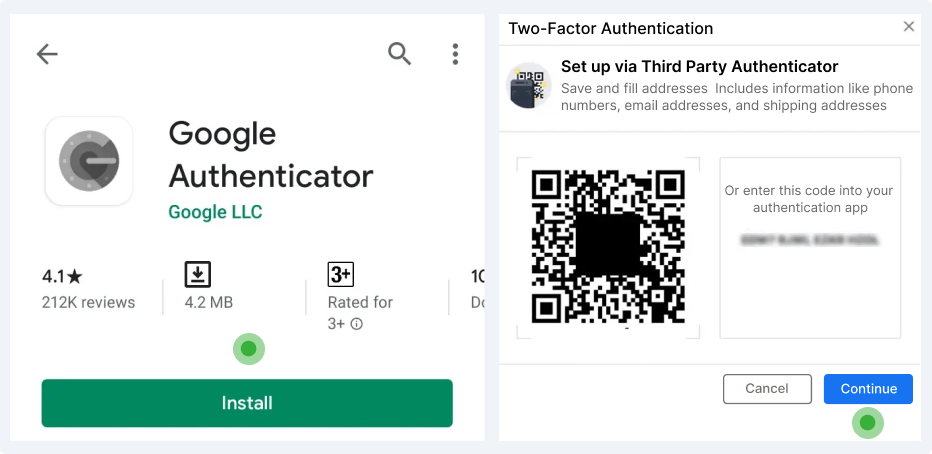

İi. Bir kimlik doğrulayıcı uygulamasıyla 2FA ayarlayın

Bir telefon numarası yerine bir kimlik doğrulayıcı uygulaması ile 2FA ayarlamak daha sağlam bir güvenlik sunar. Bu yöntem, bilgisayar korsanlarının SMS kodlarını kesmesi için telefon numarasını ele geçirdiği SIM değiştirme gibi güvenlik açıklarını önler.

Bir kimlik doğrulayıcı uygulaması, cihazda depolanan zamana duyarlı kodlar oluşturur ve bunların kesilmesini veya çoğaltılmasını zorlaştırır. Bu, telefonunuza veya hesaplarınıza yetkisiz erişim riskini azaltır.

Kurmak için:

Google Authenticator'ı PlayStore'dan İndirin> SCR QR Kod> Devam Et

III. Bilmediğiniz bağlantıları tıklamayın

Bilmeyen bağlantılara tıklamaktan kaçının, çünkü bunlar çoğunlukla riskli kimlik avı web sitelerine, kötü amaçlı yazılım indirmeleri ve dolandırıcılıklara yol açar. Bilgisayar korsanları bu kötü niyetli bağlantıları e -postalarda, mesajlarda ve reklamlarda gizler ve sizi tıklamanız için sizi kandırır.

Zaten kurban düştüyseniz, bir bilgisayar korsanını telefonunuzdan nasıl kaldıracağınızı öğrenmek, hasardan kaçınmanıza yardımcı olabilir. Telefonunuzu ve hassas verilerin, güvenilir olmayan bağlantıları tıklama ve cihazınızı güvence altına almak için adımlar atma dürtüsüne direnerek tehlikeye atılmasını önleyin.

IV. Şüpheli web sitelerinden kaçının

Bazen meşru görünebilecek ancak telefonu kolayca istila edebilecek kötü niyetli çerezlere ve komut dosyalarına ev sahipliği yapan bir web sitesini rastgele tıklayıp açabilirsiniz. Bilgisayar korsanları daha sonra cihazda depolanan dosyalara ve bilgilere erişebilir. Telefonunuz ve verileriniz için riski en aza indirmek için, riskli ve güvenilmez web sitelerine göz atmaktan uzak durmanız gerekir.

V. VPN kullanın

Bilgisayar korsanları teminatsız Wi-Fi ağlarını çalıştırmayı tercih eder. Bir VPN, İnternet bağlantınızı şifreler ve bilgisayar korsanlarının onu kesmesini zorlaştırır. IP adresinizi maskeler ve siber saldırganların çevrimiçi etkinliklerinizi izlemesini veya cihazınızı hedeflemesini önler. VPN kullanmak kişisel bilgilerinizi korumaya yardımcı olur, daha güvenli tarama sağlar ve hackleme olasılığını azaltır.

VI. Şifre Otomatik Desteği Devre Dışı Bırak

Genellikle, kullanıcılar ayrıntılarını girmekten kaçınmak için çeşitli uygulamalarda otomatik doldurma etkinleştirir. AutoFill, girdiğiniz hassas ayrıntılar ve parolalardan bile tasarruf sağlar, bu da bir bilgisayar korsanı cihaza erişirse cihazı savunmasız hale getirir.

Tahmin edilirse, bilgisayar korsanları hesaplarınıza kolayca giriş yapabilir, şifrelerinizi değiştirebilir ve verileri çalabilir. Parola AutoFill'i devre dışı bırakma, bilgisayar korsanlarının kaydedilen kimlik bilgilerinize yetkisiz erişimini önler.

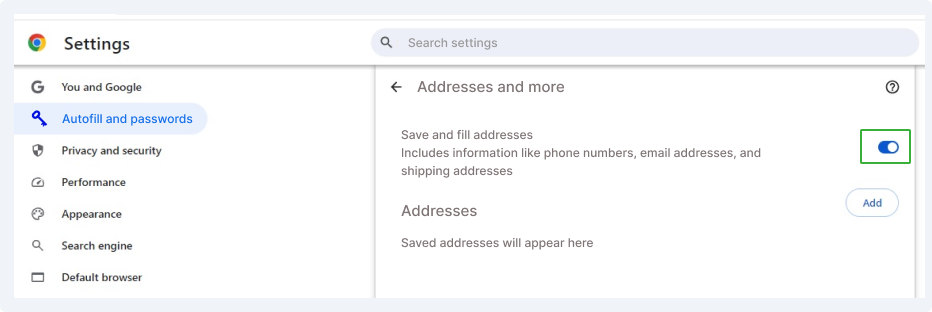

Chrome için otomatik doldurma nasıl devre dışı bırakılacağınız aşağıda açıklanmıştır:

Krom Ayarlarını Aç> Adresler> Otomatik Dönem Formlarını Kapatın.